Πρόσφατα το CCleaner βρέθηκε μολυσμένο με κακόβουλο λογισμικό, πράγμα που ανησύχησε αρκετούς χρήστες, εφόσον πρόκειται ίσως για τη δημοφιλέστερη εφαρμογή καθαρισμού του υπολογιστή. Αν χρησιμοποιούσαμε την έκδοση 5.33, τότε είναι πιθανόν να έχει μολυνθεί και ο δικός μας υπολογιστής. Γι' αυτό, στον οδηγό θα δούμε πώς μπορούμε να δούμε αν επηρεαστήκαμε από το malware στο CCleaner, καθώς και τρόπους για να καθαρίσουμε το PC μας.

Προτάσεις συνεργασίας

Τα νέα άρθρα του PCsteps

Γίνε VIP μέλος στο PCSteps

Πριν προχωρήσουμε, να πούμε ότι αν δεν σας ενδιαφέρει τι κάνει το εν λόγω malware ή τι στόχο είχε, μπορείτε να μεταβείτε απευθείας στο κομμάτι του οδηγού για την αφαίρεσή του.

Πώς βρέθηκε το malware στο CCleaner;

Κατ' αρχάς, δημιουργός του CCleaner ήταν αρχικά η εταιρεία Piriform, την οποία αγόρασε πρόσφατα μέσα στον Ιούλιο του 2017 η Avast.

Λογικά κάπου μέσα στο καλοκαίρι, ένας ή περισσότεροι hacker κατάφεραν να διεισδύσουν στους servers της Avast που φιλοξενούσαν τις ενημερώσεις του CCleaner. Έτσι, άλλαξαν προφανώς κάποια από τα αρχεία, και ενσωμάτωσαν το malware στο CCleaner.

Η ίδια η Avast δήλωσε ότι πιθανότατα οι hacker είχαν βάλει στο στόχαστρο την Piriform πολύ πριν την αγοράσουν. Αυτό βέβαια δεν αναιρεί το γεγονός ότι η επίθεση έγινε στους δικούς της server.

Σε μια κλίματα από το 0 έως το 10, πόσο ειρωνικό θεωρείτε το γεγονός ότι το CCleaner απέκτησε πρόβλημα με malware, μόλις δύο μήνες μετά την αγορά του από μια εταιρεία με antivirus;

Εταιρεία με antivirus διανέμει malware, νομίζουμε αξίζει ένα 8.

Όπως και να ‘χει, η προβληματική έκδοση 5.33.6162 του CCleaner κυκλοφόρησε στις 15 Αυγούστου, και για τέσσερις ολόκληρες βδομάδες δεν το πήρε κανείς χαμπάρι.

Πρώτη αντιλήφθηκε το πρόβλημα η εταιρεία Morphisec στις 12 Σεπτεμβρίου, η οποία με τη σειρά της ενημέρωσε την Avast. Αμέσως λήφθηκαν τα απαραίτητα μέτρα για την καταστολή της απειλής, η οποία έχει επιβεβαιωθεί ότι δεν βρίσκεται στις επόμενες εκδόσεις, δηλαδή από την 5.34 και μετά.

Παράλληλα, η Avast κυκλοφόρησε και την έκδοση 5.33.6163, που στην ουσία πρόκειται για ένα μικρό αυτόματο update που διορθώνει το πρόβλημα στη μολυσμένη έκδοση. Η μόνη διαφορά της από την προβληματική 5.33.6162, είναι η αφαίρεση του rootkit.

Τι είδους malware είναι

Τι κάνει όμως αυτό το malware και ποιον στοχεύει; Πρέπει να ανησυχήσουμε;

Αμέσως μόλις ανακαλύφθηκε το πρόβλημα, η ομάδα Talos της Cisco ανέλυσε την απειλή, και αποφάνθηκε ότι δεν στοχεύει σε οικιακούς χρήστες.

Για όσους δεν ξέρουν την Talos, θα αναφέρουμε συνοπτικά ότι για ομάδα που συγκεντρώνει πληροφορίες για υπάρχουσες διαδικτυακές απειλές, και προσφέρει προστασία από ιούς και malware.

Στο πρώτο χτύπημα

Σύμφωνα με την έρευνα της Talos, το malware ήταν σχεδιασμένο για να συλλέγει τις εξής πληροφορίες από ένα σύστημα:

- Το όνομα του υπολογιστή

- Τη διεύθυνση MAC έως και τριών προσαρμογέων δικτύου

- Μια λίστα με τα εγκατεστημένα προγράμματα και τις ενημερώσεις των Windows

- Τις διεργασίες που έτρεχαν τη δεδομένη στιγμή

- Άλλες πληροφορίες συστήματος, όπως την αρχιτεκτονική του λειτουργικού (32-bit ή 64-bit), τα δικαιώματα διαχειριστή, κτλ.

Στη συνέχεια, το trojan χρησιμοποιεί έναν C2 server για να ανεβάσει τις πληροφορίες που σύλλεξε και να κατεβάσει malware στον υπολογιστή του χρήστη (payload).

Αν ενδιαφέρεστε να διαβάσετε την πλήρη ανάλυση του Talos για το malware στο CCleaner, θα τη βρείτε εδώ.

Δεύτερο χτύπημα

Στην πορεία το trojan κατέβαζε ένα δεύτερο payload στο μολυσμένο σύστημα, οπότε στις 20 Σεπτεμβρίου η ομάδα ανέβασε μία δεύτερη ανάλυση του malware.

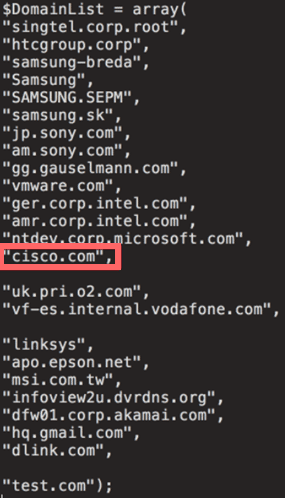

Μεταξύ άλλων, αναφέρει ότι ο βασικός στόχος των επιτιθέμενων ήταν μάλλον συγκεκριμένες γνωστές εταιρείες. Η λίστα περιλαμβάνει τη Samsung, τη Sony, αλλά και την ίδια τη Cisco.

Εδώ θα βρείτε τη δεύτερη ανάλυση.

Πόσους χρήστες μόλυνε το malware στο CCleaner

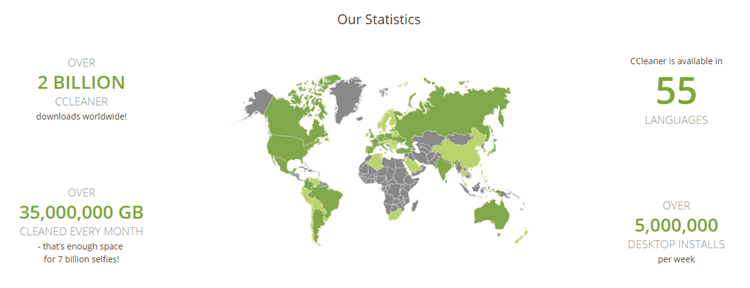

Ο αριθμός των χρηστών που μολύνθηκαν από το malware στο CCleaner θα μπορούσε να είναι τεράστιος, αν λάβουμε υπόψιν τα δεδομένα λήψεων της εφαρμογής που αναφέρει η Piriform.

Όπως βλέπουμε, γίνεται αναφορά για 2 δισεκατομμύρια λήψεις του CCleaner παγκοσμίως, και πάνω από 5 εκατομμύρια εγκαταστάσεις κάθε βδομάδα.

Ωστόσο, η πραγματικότητα απέχει απ' αυτά τα νούμερα, καθώς μόνο δύο προϊόντα του CCleaner περιείχαν το trojan: η 32-bit έκδοση Windows και οι εκδόσεις cloud.

Ο συνολικός αριθμός των υπολογιστών που επηρεάστηκαν αρχικά ήταν γύρω στα 2.27 εκατομμύρια. Μέχρι τις 18 Σεπτεμβρίου, υπολογίζεται ότι οι υπολογιστές που χρησιμοποιούσαν ακόμα την προβληματική έκδοση και επηρεάστηκαν από το δεύτερο payload μειώθηκαν στους 730.000.

Φυσικά, η Avast απενεργοποίησε το malware από την πλευρά του server, οπότε ακόμα και όσοι εξακολουθούν να χρησιμοποιούν την έκδοση 5.33, θεωρητικά δεν διατρέχουν κίνδυνο.

Πώς ελέγχω αν το trojan βρίσκεται στον υπολογιστή μου

Παρότι, λοιπόν, δεν διατρέχουμε κίνδυνο ακόμα και με την 5.33, καλό είναι να ελέγξουμε τον υπολογιστή μας και να αφαιρέσουμε το malware – αν υπάρχει.

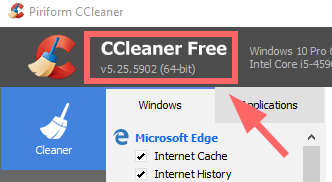

Το πρώτο που πρέπει να κάνουμε είναι να δούμε ποια έκδοση του CCleaner έχουμε εγκατεστημένη. Ανοίγουμε το πρόγραμμα, και πάνω αριστερά θα δούμε την έκδοση που τρέχουμε.

Ακόμα κι αν έχουμε κάποια πιο παλιά έκδοση από την 5.33, είναι καλή ιδέα να ανανεώσουμε στην νεότερη 5.35, που θα βρούμε από τη σελίδα της Piriform.

Σε περίπτωση που χρησιμοποιούμε την cloud εκδοχή του CCleaner, ο ιός βρίσκεται στην έκδοση 1.07.3191.

Έλεγχος στο μητρώο των Windows

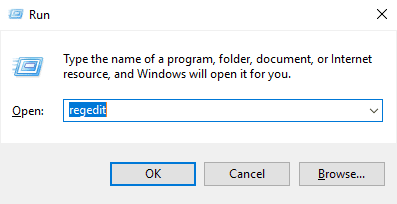

Πέρα από την έκδοση, μπορούμε να ρίξουμε μια ματιά και στο μητρώο των Windows για πιθανές ύποπτες καταχωρήσεις.

Ανοίγουμε το μητρώο πατώντας το πλήκτρο των Windows και το R, και γράφουμε “regedit”.

Πηγαίνουμε στην παρακάτω διαδρομή:

HKEY_LOCAL_MACHINE\SOFTWARE\Piriform\Agomo

Εκεί αναζητάμε στη δεξιά στήλη τις τιμές MUID, TCID, και ΝΙD.

Αυτές οι τιμές δεν δημιουργούνται από καμία καθαρή έκδοση του CCleaner, οπότε αν υπάρχουν, σημαίνει ότι ο υπολογιστή μας μολύνθηκε σε κάποιο στάδιο.

Ομοίως, μεταβαίνουμε και στη διαδρομή:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\WbemPerf

Εκεί αναζητάμε τις τιμές 001, 002, 003, 004, HBP. Η ύπαρξή τους είναι ένδειξη ότι το σύστημά μας μολύνθηκε.

Επίσης, αξίζει να αναφέρουμε ότι, παρότι το εν λόγω trojan λειτουργεί σωστά μόνο σε 32-bit συστήματα, οι τιμές δημιουργούνται και στα συστήματα 64-bit Windows.

Τι να κάνω αν ο υπολογιστής μολύνθηκε

Το δημοφιλές δωρεάν anti-malware Malwarebytes μπορεί να μας γλιτώσει εύκολα και γρήγορα από το malware στο CCleaner.

Αν υποψιαζόμαστε ότι μολυνθήκαμε, ή αν απλώς θέλουμε να κάνουμε έναν προληπτικό έλεγχο, μπορούμε να το κατεβάσουμε από εδώ.

Κάνοντας έναν έλεγχο με αυτήν την εφαρμογή, ή ενδεχομένως με κάποιο άλλο anti-malware, μπορούμε να έχουμε το κεφάλι μας ήσυχο.

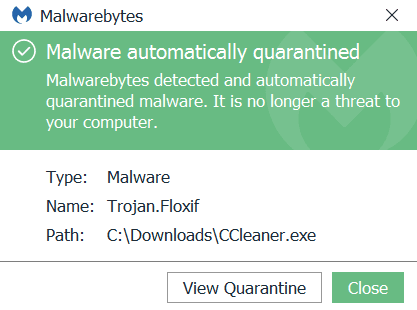

Αν υπάρχει το trojan, το πρόγραμμα θα το εντοπίσει με την ονομασία Trojan.Floxif και θα το θέσει σε καραντίνα.

Το δεύτερο payload σχετίζεται με το Trojan.Famberp, το οποίο μπορεί επίσης να εντοπιστεί απ' το Malwarebytes. Άλλα αρχεία που σχετίζονται με την απειλή και πιθανόν να δούμε να αφαιρούνται κατά τον έλεγχο, είναι τα εξής:

- GeeSetup_x86.dll (Hash: dc9b5e8aa6ec86db8af0a7aa897ca61db3e5f3d2e0942e319074db1aaccfdc83)

- EFACli64.dll (Hash: 128aca58be325174f0220bd7ca6030e4e206b4378796e82da460055733bb6f4f)

- TSMSISrv.dll (Hash: 07fb252d2e853a9b1b32f30ede411f2efbb9f01e4a7782db5eacf3f55cf34902)

Επαναφορά συστήματος

Η Cisco προτείνει για παν ενδεχόμενο μια επαναφορά του συστήματος σε ημερομηνία παλαιότερη της μόλυνσης.

Για λεπτομέρειες σχετικά με την επαναφορά, δείτε τον οδηγό μας.

Είναι ασφαλής η νέα έκδοση του CCleaner;

Οι νεότερες εκδόσεις του CCleaner είναι επιβεβαιωμένα ασφαλείς, οπότε μπορούμε να χρησιμοποιούμε άφοβα την εφαρμογή.

Καθαρισμός Windows: Οι Καλύτερες Εναλλακτικές του CCleanerΣτο παρελθόν, ο καθαρισμός Windows ήταν πρακτικά συνώνυμος με το δημοφιλές CCleaner και πολλοί από εμάς θεωρούμε ακόμη ότι είναι το ιδανικότερο εργαλείο. Όμως, ίσως…

Όπως αποδείχθηκε όμως, ακόμα και οι πιο δημοφιλείς εφαρμογές μπορεί ενίοτε να κρύβουν κινδύνους.

Σε κάθε περίπτωση, μπορούμε πάντα να ρυθμίσουμε τον υπολογιστή μας να καθαρίζει αυτόματα τα διάφορα προσωρινά αρχεία, χωρίς τον κίνδυνο από τρίτα προγράμματα.

Επηρεαστήκατε από το malware στο CCleaner;

Εσείς υποπτεύεστε ότι μολυνθήκατε από το malware στο CCleaner; Εντοπίσατε μήπως στον υπολογιστή σας κάποια ύποπτη απειλή; Αν ναι, καταφέρατε να την “ξεφορτωθείτε” με τις μεθόδους που περιγράψαμε;

Αν αντιμετωπίζετε οποιοδήποτε πρόβλημα ή αν έχετε κάτι να προσθέσετε, γράψτε μας στα σχόλια.